一种量子密钥分发方法pdf

本发明公开了一种量子密钥分发方法,属于通讯技术领域。其中,量子密钥分发方法,包括获取服务器与客户端的网络拓扑信息;根据所述网络拓扑信息建立服务器与客户端之间的通讯标识集;根据所述通讯标识集利用客户端的请求消息得到量子密钥分发信息;根据所述量子密钥分发信息得到服务器的响应消息完成量子密钥分发。发明提供了一种量子密钥分发方法,在客户端与服务器的通信过程中保证了通信信息的安全准确性,服务器根据客户端的请求分发不同的密钥,降低密钥在其使用过程中被窃取的风险,且对于每一个客户端而言密钥的分发方式与请求对应

(19)国家知识产权局 (12)发明专利申请 (10)申请公布号 CN 116506121 A (43)申请公布日 2023.07.28 (21)申请号 2.5 (22)申请日 2023.06.26 (71)申请人 广东广宇科技发展有限公司 地址 528200 广东省佛山市南海区桂城街 道平西上海村东平路北侧瀚天科技城 B区产业区3号楼十一楼1105-1110单 元之一 (72)发明人 汤智彬许超邹晟刘勇 邓永俊 (74)专利代理机构 北京众合诚成知识产权代理 有限公司 11246 专利代理师 杜雅欣 (51)Int.Cl. H04L 9/08 (2006.01) 权利要求书3页 说明书7页 附图1页 (54)发明名称 一种量子密钥分发方法 (57)摘要 本发明公开了一种量子密钥分发方法,属于 通讯技术领域。其中,量子密钥分发方法,包括获 取服务器与客户端的网络拓扑信息;根据所述网 络拓扑信息建立服务器与客户端之间的通讯标 识集;根据所述通讯标识集利用客户端的请求消 息得到量子密钥分发信息;根据所述量子密钥分 发信息得到服务器的响应消息完成量子密钥分 发。发明提供了一种量子密钥分发方法,在客户 端与服务器的通信过程中保证了通信信息的安 全准确性,服务器根据客户端的请求分发不同的 密钥,降低密钥在其使用过程中被窃取的风险 , 且对于每一个客户端而言密钥的分发方式与请 A 求对应,服务器不必实时更新密钥,提升量子密 1 钥分发的灵活性,减少服务器的资源消耗,减轻 2 1 6 服务器的工作压力。 0 5 6 1 1 N C CN 116506121 A 权利要求书 1/3 页 1.一种量子密钥分发方法,其特征在于,包括: S1、获取服务器与客户端的网络拓扑信息; S2、根据所述网络拓扑信息建立服务器与客户端之间的通讯标识集; S3、根据所述通讯标识集利用客户端的请求消息得到量子密钥分发信息; S4、根据所述量子密钥分发信息得到服务器的响应消息完成量子密钥分发。 2.根据权利要求1所述的一种量子密钥分发方法,其特征在于,所述根据所述网络拓扑 信息建立服务器与客户端之间的通讯标识集包括: 利用所述网络拓扑信息分别获取服务器和客户端的地址信息; 根据所述网络拓扑信息得到服务器与客户端之间的通讯路径; 根据所述通讯路径与其对应的服务器和客户端的地址信息进行标记处理得到通讯标 识; 获取所述网络拓扑信息中所有通讯路径对应的通讯标识作为通讯标识集; 其中,所述通讯标识为服务器与其对应的客户端的地址信息。 3.根据权利要求1所述的一种量子密钥分发方法,其特征在于,所述根据所述通讯标识 集利用客户端的请求消息得到量子密钥分发信息包括: S3‑1、根据所述通讯标识集利用所述客户端的请求消息得到客户端对应的通讯标识; S3‑2、根据所述客户端对应的通讯标识得到通讯量子密钥分发信息; S3‑3、根据所述客户端的请求消息利用请求方式得到请求量子密钥分发信息; S3‑4、根据所述通讯量子密钥分发信息和请求量子密钥分发信息作为量子密钥分发信 息; 其中,所述请求方式包括POST、GET、DELETE、PUT、PATCH方式。 4.根据权利要求3所述的一种量子密钥分发方法,其特征在于,所述根据所述客户端的 请求消息利用请求方式得到请求量子密钥分发信息包括: S3‑3‑1、根据所述客户端的请求消息得到客户端的请求方式类型数量; S3‑3‑2、判断所述客户端的请求方式类型数量是否为1,若是,利用所述客户端的请求 信息得到请求量子密钥分发信息,否则,执行S3‑3‑3; S3‑3‑3、根据所述客户端的请求消息中各类型请求方式对应的请求时刻顺序得到客户 端的各类型请求方式的请求顺序; S3‑3‑4、根据所述客户端的各类型请求方式的请求顺序得到请求量子密钥分发信息。 5.根据权利要求4所述的一种量子密钥分发方法,其特征在于,所述根据所述客户端的 各类型请求方式的请求顺序得到请求量子密钥分发信息包括: 根据所述客户端的各类型请求方式与其对应的请求顺序得到请求列表; 根据所述请求列表内各客户端的请求信息得到对应的请求量子密钥分发列表; 根据所述请求量子密钥分发列表得到请求量子密钥分发顺序和请求量子密钥分发时 刻; 利用所述请求量子密钥分发顺序和请求量子密钥分发时刻作为请求量子密钥分发规 则; 根据所述请求量子密钥分发规则作为请求量子密钥分发信息。 6.根据权利要求1所述的一种量子密钥分发方法,其特征在于,所述根据所述量子密钥 2 2 CN 116506121 A 权利要求书 2/3 页 分发信息得到服务器的响应消息完成量子密钥分发包括: S4‑1、根据所述量子密钥分发信息对应的通讯量子密钥分发信息进行初次加密处理得 到初次加密数据; S4‑2、根据所述初次加密数据利用客户端的地址信息得到初次传输数据; S4‑3、根据所述量子密钥分发信息对应的请求量子密钥分发信息进行二次加密处理得 到二次加密数据; S4‑4、根据所述二次加密数据利用客户端的请求消息得到二次传输数据; S4‑5、根据所述二次传输数据得到服务器的响应消息完成量子密钥分发。 7.根据权利要求6所述的一种量子密钥分发方法,其特征在于,所述根据所述初次加密 数据利用客户端的地址信息得到初次传输数据包括: S4‑2‑1、获取所述初次加密数据的通讯量子密钥分发信息对应的客户端的地址信息作 为第一地址信息; S4‑2‑2、利用初次加密数据对应的客户端的地址信息作为第二地址信息; S4‑2‑3、判断所述第一地址信息与第二地址信息是否相同 ,若是,执行S4‑2‑4,否则返 回S4‑1; S4‑2‑4、将所述初次加密数据传输至客户端进行解密处理得到初次传输数据。 8.根据权利要求6所述的一种量子密钥分发方法,其特征在于,所述根据所述二次加密 数据利用客户端的请求消息得到二次传输数据包括: S4‑4‑1、获取所述二次加密数据对应加密过程的密钥更新时刻链路; S4‑4‑2、获取所述密钥更新时刻链路的更新次数作为第一更新次数; S4‑4‑3、获取客户端的请求消息对应的请求方式类型数量作为第一类型次数; S4‑4‑4、判断所述第一更新次数与第一类型次数是否相同 ,若是,执行S4‑4‑5,否则返 回S4‑3; S4‑4‑5、将所述二次加密数据进行解密处理得到二次传输数据。 9.根据权利要求8所述的一种量子密钥分发方法,其特征在于,所述根据所述二次传输 数据得到服务器的响应消息完成量子密钥分发包括: S4‑5‑1、获取所述密钥更新时刻链路中密钥更新对应的密钥叠加情况; S4‑5‑2、判断所述密钥叠加情况与所述二次传输数据对应的请求量子密钥分发规则中 请求量子密钥分发顺序是否一致,若是,所述二次传输数据作为服务器的响应消息完成量 子密钥分发,否则执行S4‑5‑3; S4‑5‑3、获取所述密钥更新时刻链路中所述密钥叠加情况与所述二次传输数据对应的 请求量子密钥分发规则不一致的请求量子密钥分发时刻作为密钥更新报错时刻; S4‑5‑4、根据所述密钥更新报错时刻在密钥更新时刻链路中添加报错标记得到密钥更 新报错时刻链路; S4‑5‑5、获取在密钥更新报错时刻链路中报错标记对应的量子密钥分发过程; S4‑5‑6、判断所述量子密钥分发过程在量子密钥分发列表中的位置是否为表头,若是 返回S3‑3‑4,否则,返回S4‑4‑1。 10.根据权利要求9所述的一种量子密钥分发方法,其特征在于,所述获取所述密钥更 新时刻链路中密钥更新对应的密钥叠加情况包括: 3 3 CN 116506121 A 权利要求书 3/3 页 获取所述密钥更新时刻链路中密钥更新对应的请求信息; 根据所述请求信息得到密钥更新对应的密钥迭代情况; 获取所述密钥更新时刻链路中所有密钥更新对应的密钥迭代情况作为密钥叠加情况; 其中,所述密钥迭代情况为请求信息中多次请求对应的数据加密情况。 4 4 CN 116506121 A 说明书 1/7 页 一种量子密钥分发方法 技术领域 [0001] 本发明属于通讯技术领域,尤其是一种量子密钥分发方法。 背景技术 [0002] 在客户端与服务器端进行通信的过程中,为了保证通信信息的安全性,服务器端 通常都需要为客户端生成一个密钥。例如,该密钥可以为非对称密钥对,在该非对称密钥对 中包含有一个公钥和一个私钥,服务器端将公钥发送给客户端,自己保留私钥,客户端使用 公钥对明文信息进行加密,并将加密后的密文信息发送给服务器端,服务器端再利用私钥 对密文进行解密,从而获得解密后的明文信息,但是服务器需要对于每一个客户端分配不 同的密钥降低安全风险 ,导致服务器需要不断的更新密钥造成大量的资源消耗,且服务器 分发密钥的类型单一容易导致在使用过程中出现盗窃的情况。 发明内容 [0003] 发明目的:提供一种量子密钥分发方法,以解决现有技术存在的上述问题。 [0004] 技术方案:一种量子密钥分发方法,包括: S1、获取服务器与客户端的网络拓扑信息; S2、根据所述网络拓扑信息建立服务器与客户端之间的通讯标识集; S3、根据所述通讯标识集利用客户端的请求消息得到量子密钥分发信息; S4、根据所述量子密钥分发信息得到服务器的响应消息完成量子密钥分发。 [0005] 优选的 ,所述根据所述网络拓扑信息建立服务器与客户端之间的通讯标识集包 括: 利用所述网络拓扑信息分别获取服务器和客户端的地址信息; 根据所述网络拓扑信息得到服务器与客户端之间的通讯路径; 根据所述通讯路径与其对应的服务器和客户端的地址信息进行标记处理得到通 讯标识; 获取所述网络拓扑信息中所有通讯路径对应的通讯标识作为通讯标识集; 其中,所述通讯标识为服务器与其对应的客户端的地址信息。 [0006] 优选的,所述根据所述通讯标识集利用客户端的请求消息得到量子密钥分发信息 包括: S3‑1、根据所述通讯标识集利用所述客户端的请求消息得到客户端对应的通讯标 识; S3‑2、根据所述客户端对应的通讯标识得到通讯量子密钥分发信息; S3‑3、根据所述客户端的请求消息利用请求方式得到请求量子密钥分发信息; S3‑4、根据所述通讯量子密钥分发信息和请求量子密钥分发信息作为量子密钥分 发信息; 其中,所述请求方式包括POST、GET、DELETE、PUT、PATCH方式。 5 5 CN 116506121 A 说明书 2/7 页 [0007] 进一步的,所述根据所述客户端的请求消息利用请求方式得到请求量子密钥分发 信息包括: S3‑3‑1、根据所述客户端的请求消息得到客户端的请求方式类型数量; S3‑3‑2、判断所述客户端的请求方式类型数量是否为1,若是,利用所述客户端的 请求信息得到请求量子密钥分发信息,否则,执行S3‑3‑3; S3‑3‑3、根据所述客户端的请求消息中各类型请求方式对应的请求时刻顺序得到 客户端的各类型请求方式的请求顺序; S3‑3‑4、根据所述客户端的各类型请求方式的请求顺序得到请求量子密钥分发信 息。 [0008] 进一步的,所述根据所述客户端的各类型请求方式的请求顺序得到请求量子密钥 分发信息包括: 根据所述客户端的各类型请求方式与其对应的请求顺序得到请求列表; 根据所述请求列表内各客户端的请求信息得到对应的请求量子密钥分发列表; 根据所述请求量子密钥分发列表得到请求量子密钥分发顺序和请求量子密钥分 发时刻; 利用所述请求量子密钥分发顺序和请求量子密钥分发时刻作为请求量子密钥分 发规则; 优选的,所述根据所述量子密钥分发信息得到服务器的响应消息完成量子九游app密钥分 发包括: S4‑1、根据所述量子密钥分发信息对应的通讯量子密钥分发信息进行初次加密处 理得到初次加密数据; S4‑2、根据所述初次加密数据利用客户端的地址信息得到初次传输数据; S4‑3、根据所述量子密钥分发信息对应的请求量子密钥分发信息进行二次加密处 理得到二次加密数据; S4‑4、根据所述二次加密数据利用客户端的请求消息得到二次传输数据; S4‑5、根据所述二次传输数据得到服务器的响应消息完成量子密钥分发。 [0009] 进一步的,所述根据所述初次加密数据利用客户端的地址信息得到初次传输数据 包括: S4‑2‑1、获取所述初次加密数据的通讯量子密钥分发信息对应的客户端的地址信 息作为第一地址信息; S4‑2‑2、利用初次加密数据对应的客户端的地址信息作为第二地址信息; S4‑2‑3、判断所述第一地址信息与第二地址信息是否相同,若是,执行S4‑2‑4,否 则返回S4‑1; S4‑2‑4、将所述初次加密数据传输至客户端进行解密处理得到初次传输数据。 [0010] 进一步的,所述根据所述二次加密数据利用客户端的请求消息得到二次传输数据 包括: S4‑4‑1、获取所述二次加密数据对应加密过程的密钥更新时刻链路; S4‑4‑2、获取所述密钥更新时刻链路的更新次数作为第一更新次数; S4‑4‑3、获取客户端的请求消息对应的请求方式类型数量作为第一类型次数; 6 6 CN 116506121 A 说明书 3/7 页 S4‑4‑4、判断所述第一更新次数与第一类型次数是否相同,若是,执行S4‑4‑5,否 则返回S4‑3; S4‑4‑5、将所述二次加密数据进行解密处理得到二次传输数据。 [0011] 进一步的,所述根据所述二次传输数据得到服务器的响应消息完成量子密钥分发 包括: S4‑5‑1、获取所述密钥更新时刻链路中密钥更新对应的密钥叠加情况; S4‑5‑2、判断所述密钥叠加情况与所述二次传输数据对应的请求量子密钥分发规 则中请求量子密钥分发顺序是否一致,若是,所述二次传输数据作为服务器的响应消息完 成量子密钥分发,否则执行S4‑5‑3; S4‑5‑3、获取所述密钥更新时刻链路中所述密钥叠加情况与所述二次传输数据对 应的请求量子密钥分发规则不一致的请求量子密钥分发时刻作为密钥更新报错时刻; S4‑5‑4、根据所述密钥更新报错时刻在密钥更新时刻链路中添加报错标记得到密 钥更新报错时刻链路; S4‑5‑5、获取在密钥更新报错时刻链路中报错标记对应的量子密钥分发过程; S4‑5‑6、判断所述量子密钥分发过程在量子密钥分发列表中的位置是否为表头, 若是返回S3‑3‑4,否则,返回S4‑4‑1。 [0012] 进一步的 ,所述获取所述密钥更新时刻链路中密钥更新对应的密钥叠加情况包 括: 获取所述密钥更新时刻链路中密钥更新对应的请求信息; 根据所述请求信息得到密钥更新对应的密钥迭代情况; 获取所述密钥更新时刻链路中所有密钥更新对应的密钥迭代情况作为密钥叠加 情况; 其中,所述密钥迭代情况为请求信息中多次请求对应的数据加密情况。 [0013] 有益效果:发明提供了一种量子密钥分发方法,在客户端与服务器的通信过程中 保证了通信信息的安全准确性,服务器根据客户端的请求分发不同的密钥,降低密钥在其 使用过程中被窃取和攻破的风险,且对于每一个客户端而言密钥的分发方式与请求对应, 服务器不必实时更新密钥,提升量子密钥分发的灵活性,减少服务器的资源消耗,减轻服务 器的工作压力。 附图说明 [0014] 图1是本发明一种量子密钥分发方法的流程图。 具体实施方式 [0015] 在下文的描述中,给出了大量具体的细节以便提供对本发明更为彻底的理解。然 而,对于本领域技术人员而言显而易见的是,本发明可以无需一个或多个这些细节而得以 实施。在其他的例子中,为了避免与本发明发生混淆,对于本领域公知的一些技术特征未进 行描述。 [0016] 如图1所示,一种量子密钥分发方法,包括: S1、获取服务器与客户端的网络拓扑信息; 7 7 CN 116506121 A 说明书 4/7 页 S2、根据所述网络拓扑信息建立服务器与客户端之间的通讯标识集; S3、根据所述通讯标识集利用客户端的请求消息得到量子密钥分发信息; S4、根据所述量子密钥分发信息得到服务器的响应消息完成量子密钥分发。 [0017] 步骤S2具体包括: S2‑1、利用所述网络拓扑信息分别获取服务器和客户端的地址信息; S2‑2、根据所述网络拓扑信息得到服务器与客户端之间的通讯路径; S2‑3、根据所述通讯路径与其对应的服务器和客户端的地址信息进行标记处理得 到通讯标识; S2‑4、获取所述网络拓扑信息中所有通讯路径对应的通讯标识作为通讯标识集; 其中,所述通讯标识为服务器与其对应的客户端的地址信息。 [0018] 步骤S3具体包括: S3‑1、根据所述通讯标识集利用所述客户端的请求消息得到客户端对应的通讯标 识; S3‑2、根据所述客户端对应的通讯标识得到通讯量子密钥分发信息; S3‑3、根据所述客户端的请求消息利用请求方式得到请求量子密钥分发信息; S3‑4、根据所述通讯量子密钥分发信息和请求量子密钥分发信息作为量子密钥分 发信息; 其中,所述请求方式包括POST、GET、DELETE、PUT、PA九游appTCH方式。 [0019] 步骤S3‑3具体包括: S3‑3‑1、根据所述客户端的请求消息得到客户端的请求方式类型数量; S3‑3‑2、判断所述客户端的请求方式类型数量是否为1,若是,利用所述客户端的 请求信息得到请求量子密钥分发信息,否则,执行S3‑3‑3; S3‑3‑3、根据所述客户端的请求消息中各类型请求方式对应的请求时刻顺序得到 客户端的各类型请求方式的请求顺序; S3‑3‑4、根据所述客户端的各类型请求方式的请求顺序得到请求量子密钥分发信 息。 [0020] 在本实施例中,所述各类型请求方式的请求顺序为各类型请求方式的先后顺序, 例如在具体实施时,客户端的请求消息为GET数据A后DELETE数据B再POST数据C,那么GET数 据A、DELETE数据B、POST数据C为本次实施的请求顺序。 [0021] 步骤S3‑3‑4具体包括: S3‑3‑4‑1、根据所述客户端的各类型请求方式与其对应的请求顺序得到请求列 表; S3‑3‑4‑2、根据所述请求列表内各客户端的请求信息得到对应的请求量子密钥分 发列表; S3‑3‑4‑3、根据所述请求量子密钥分发列表得到请求量子密钥分发顺序和请求量 子密钥分发时刻; S3‑3‑4‑4、利用所述请求量子密钥分发顺序和请求量子密钥分发时刻作为请求量 子密钥分发规则; S3‑3‑4‑5、根据所述请求量子密钥分发规则作为请求量子密钥分发信息。 8 8 CN 116506121 A 说明书 5/7 页 [0022] 在本实施例中,根据请求量子密钥分发列表中请求信息对应的量子密钥的排列顺 序和迭代情况可以得到对应的请求量子密钥分发顺序和请求量子密钥分发时刻。例如客户 端的请求消息为在同一时刻GET数据A1和数据A2后再DELETE数据B然后POST数据C,GET数据 A1对应的量子密钥为KEY ,GET数据A1对应的量子密钥为KEY ,DELETE数据B对应的量子密 A1 A2 钥为KEY ,POST数据C对应的量子密钥为KEY ,对应的请求量子密钥的分发规则为:在第一时 B C 刻依次分发KEY 和KEY 对数据进行加密解密处理,在第二时刻分发KEY 对数据进行加密解 A1 A2 B 密处理,在第三时刻分发KEY 对数据进行加密解密处理,第二时刻为第一时刻的下一时刻, C 第三时刻为第二时刻的下一时刻。 [0023] 步骤S4具体包括: S4‑1、根据所述量子密钥分发信息对应的通讯量子密钥分发信息进行初次加密处 理得到初次加密数据; S4‑2、根据所述初次加密数据利用客户端的地址信息得到初次传输数据; S4‑3、根据所述量子密钥分发信息对应的请求量子密钥分发信息进行二次加密处 理得到二次加密数据; S4‑4、根据所述二次加密数据利用客户端的请求消息得到二次传输数据; S4‑5、根据所述二次传输数据得到服务器的响应消息完成量子密钥分发。 [0024] 在本实施例中,在服务器中利用通讯量子密钥分发信息获取的通讯量子密钥对待 传输数据进行初次加密处理,利用请求量子密钥分发信息获取请求量子密钥对初次传输数 据进行二次加密处理。 [0025] 步骤S4‑2具体包括: S4‑2‑1、获取所述初次加密数据的通讯量子密钥分发信息对应的客户端的地址信 息作为第一地址信息; S4‑2‑2、利用初次加密数据对应的客户端的地址信息作为第二地址信息; S4‑2‑3、判断所述第一地址信息与第二地址信息是否相同,若是,执行S4‑2‑4,否 则返回S4‑1; S4‑2‑4、将所述初次加密数据传输至客户端进行解密处理得到初次传输数据。 [0026] 在本实施例中,服务器将初次加密数据传输至客户端,客户端利用通讯量子密钥 分发信息获取的通讯量子密钥对初次加密数据进行解密处理得到初次传输数据。 [0027] 步骤S4‑4具体包括: S4‑4‑1、获取所述二次加密数据对应加密过程的密钥更新时刻链路; S4‑4‑2、获取所述密钥更新时刻链路的更新次数作为第一更新次数; S4‑4‑3、获取客户端的请求消息对应的请求方式类型数量作为第一类型次数; S4‑4‑4、判断所述第一更新次数与第一类型次数是否相同,若是,执行S4‑4‑5,否 则返回S4‑3; S4‑4‑5、将所述二次加密数据进行解密处理得到二次传输数据。 [0028] 在本实施例中,在客户端内根据请求量子密钥分发信息获取对应的请求量子密钥 和请求量子密钥的分发顺序,根据请求量子密钥的分发顺序得到与其相反的解密顺序,利 用所述请求量子密钥和解密顺序对初次加密数据进行解密处理得到初次传输数据。例如, 请求量子密钥分发信息为在同一时刻GET数据A1和数据A2,GET数据A1对应的量子密钥为 9 9 CN 116506121 A 说明书 6/7 页 KEYA1,GET数据A1对应的量子密钥为KEYA2,那么解密处理过程为先利用KEYA1对数据进行 解密处理再利用KEYA2对数据进行解密处理得到二次传输数据。 [0029] 步骤S4‑5具体包括: S4‑5‑1、获取所述密钥更新时刻链路中密钥更新对应的密钥叠加情况; S4‑5‑2、判断所述密钥叠加情况与所述二次传输数据对应的请求量子密钥分发规 则中请求量子密钥分发顺序是否一致,若是,所述二次传输数据作为服务器的响应消息完 成量子密钥分发,否则执行S4‑5‑3; S4‑5‑3、获取所述密钥更新时刻链路中所述密钥叠加情况与所述二次传输数据对 应的请求量子密钥分发规则不一致的请求量子密钥分发时刻作为密钥更新报错时刻; S4‑5‑4、根据所述密钥更新报错时刻在密钥更新时刻链路中添加报错标记得到密 钥更新报错时刻链路; S4‑5‑5、获取在密钥更新报错时刻链路中报错标记对应的量子密钥分发过程; S4‑5‑6、判断所述量子密钥分发过程在量子密钥分发列表中的位置是否为表头, 若是返回S3‑3‑4,否则,返回S4‑4‑1。 [0030] 步骤S4‑5‑1具体包括: 获取所述密钥更新时刻链路中密钥更新对应的请求信息; 根据所述请求信息得到密钥更新对应的密钥迭代情况; 获取所述密钥更新时刻链路中所有密钥更新对应的密钥迭代情况作为密钥叠加 情况; 其中,所述密钥迭代情况为请求信息中多次请求对应的数据加密情况。 [0031] 在本实施例中,密钥迭代情况与同一时刻数据请求的迭代情况有关,例如数据请 求为在同一时刻GET数据A1和数据A2,GET数据A1对应的量子密钥为KEYA1,GET数据A1对应 的量子密钥为KEYA2,那么需要在同一时刻内依次分发KEYA1和KEYA2,这种需要同一时刻依 次分发KEYA1和KEYA2的密钥分发情况为密钥迭代情况。 [0032] 本领域内的技术人员应明白,本发明的实施例可提供为方法、系统、或计算机程序 产品。因此,本发明可采用完全硬件实施例、完全软件实施例、或结合软件和硬件方面的实 施例的形式。而且,本发明可采用在一个或多个其中包含有计算机可用程序代码的计算机 可用存储介质(包括但不限于磁盘存储器、CD‑ROM、光学存储器等)上实施的计算机程序产 品的形式。 [0033] 本发明是参照根据本申请实施例的方法、设备 (系统)、和计算机程序产品的流程 图和/或方框图来描述的。应理解可由计算机程序指令实现流程图和/或方框图中的每一流 程和/或方框、以及流程图和/或方框图中的流程和/或方框的结合。可提供这些计算机程序 指令到通用计算机、专用计算机、嵌入式处理机或其他可编程数据处理设备的处理器以产 生一个机器,使得通过计算机或其他可编程数据处理设备的处理器执行的指令产生用于实 现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能的装置。 [0034] 这些计算机程序指令也可存储在能引导计算机或其他可编程数据处理设备以特 定方式工作的计算机可读存储器中,使得存储在该计算机可读存储器中的指令产生包括指 令装置的制造品,该指令装置实现在流程图一个流程或多个流程和/或方框图一个方框或 多个方框中指定的功能。 10 10 CN 116506121 A 说明书 7/7 页 [0035] 这些计算机程序指令也可装载到计算机或其他可编程数据处理设备上,使得在计 算机或其他可编程设备上执行一系列操作步骤以产生计算机实现的处理,从而在计算机或 其他可编程设备上执行的指令提供用于实现在流程图一个流程或多个流程和/或方框图一 个方框或多个方框中指定的功能的步骤。 [0036] 最后应当说明的是:以上实施例仅用以说明本发明的技术方案而非对其限制,尽 管参照上述实施例对本发明进行了详细的说明,所属领域的普通技术人员应当理解:依然 可以对本发明的具体实施方式进行修改或者等同替换,而未脱离本发明精神和范围的任何 修改或者等同替换,其均应涵盖在本发明的权利要求保护范围之内。 11 11 CN 116506121 A 说明书附图 1/1 页 图 1 12 12

2、成为VIP后,下载本文档将扣除1次下载权益。下载后,不支持退款、换文档。如有疑问加。

3、成为VIP后,您将拥有八大权益,权益包括:VIP文档下载权益、阅读免打扰、文档格式转换、高级专利检索、专属身份标志、高级客服、多端互通、版权登记。

4、VIP文档为合作方或网友上传,每下载1次, 网站将根据用户上传文档的质量评分、类型等,对文档贡献者给予高额补贴、流量扶持。如果你也想贡献VIP文档。上传文档

2023年北京市第一次普通高中学业水平合格性考试生物试题含答案.pdf

2023市政公用工程最高质量水平评价实体质量核查要点 (9.城镇道路工程).docx

原创力文档创建于2008年,本站为文档C2C交易模式,即用户上传的文档直接分享给其他用户(可下载、阅读),本站只是中间服务平台,本站所有文档下载所得的收益归上传人所有。原创力文档是网络服务平台方,若您的权利被侵害,请发链接和相关诉求至 电线) ,上传者

扫一扫,关注我们

量子安全,从沟通开始

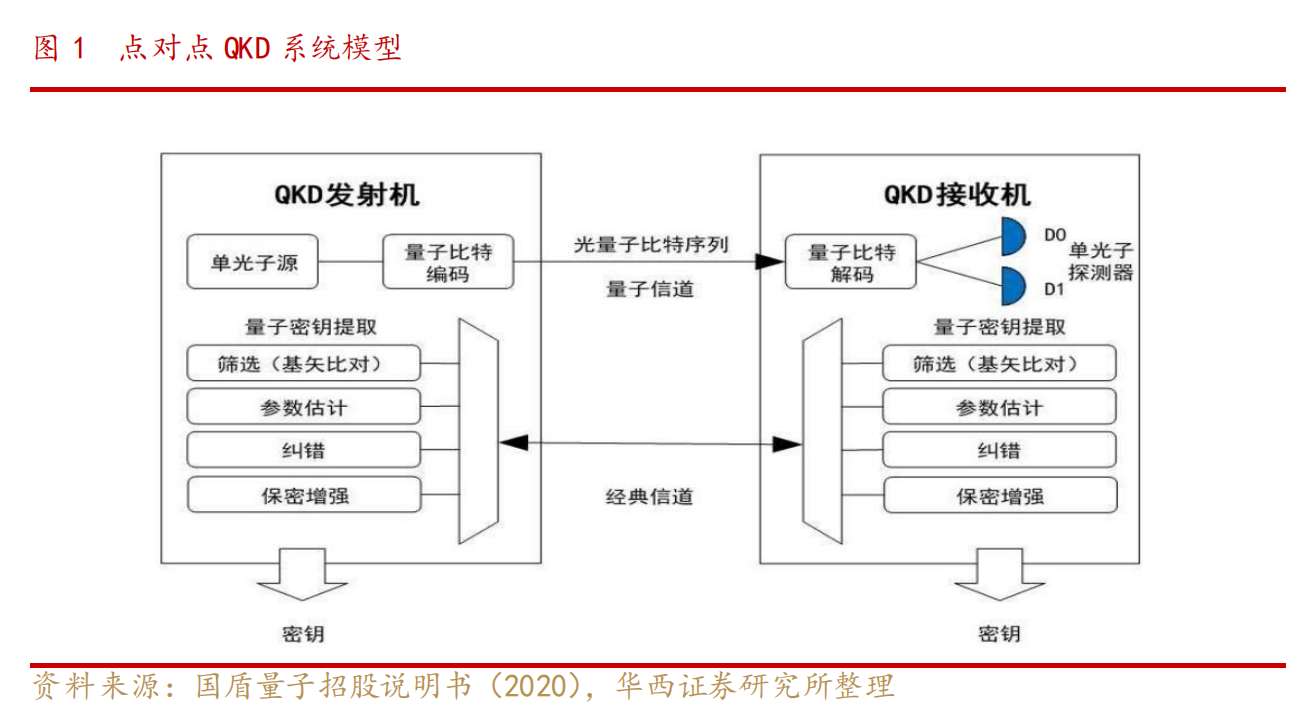

深入了解九游股份有限公司的量子加密与数据安全方案